🙈 By 王雪广 2026-01-21

在AI应用爆炸式增长的今天,你是否也面临这样的困境?

• 想让AI分析最近的销售数据,却发现数据被锁在CRM、ERP等不同系统中,形成一个个孤岛。

• 兴奋地给AI接上了十几个工具API,随之而来的却是密钥管理混乱、权限失控和安全漏洞。

• 每次为AI集成一个新工具,开发团队都要从头编写适配逻辑,费时费力。

问题的核心在于,现有的AI模型虽有“大脑”,却没有统一、安全的“手眼”去连接真实世界。 MCP协议的出现,正是为了解决这一问题,它正在成为AI时代的“普通话”。

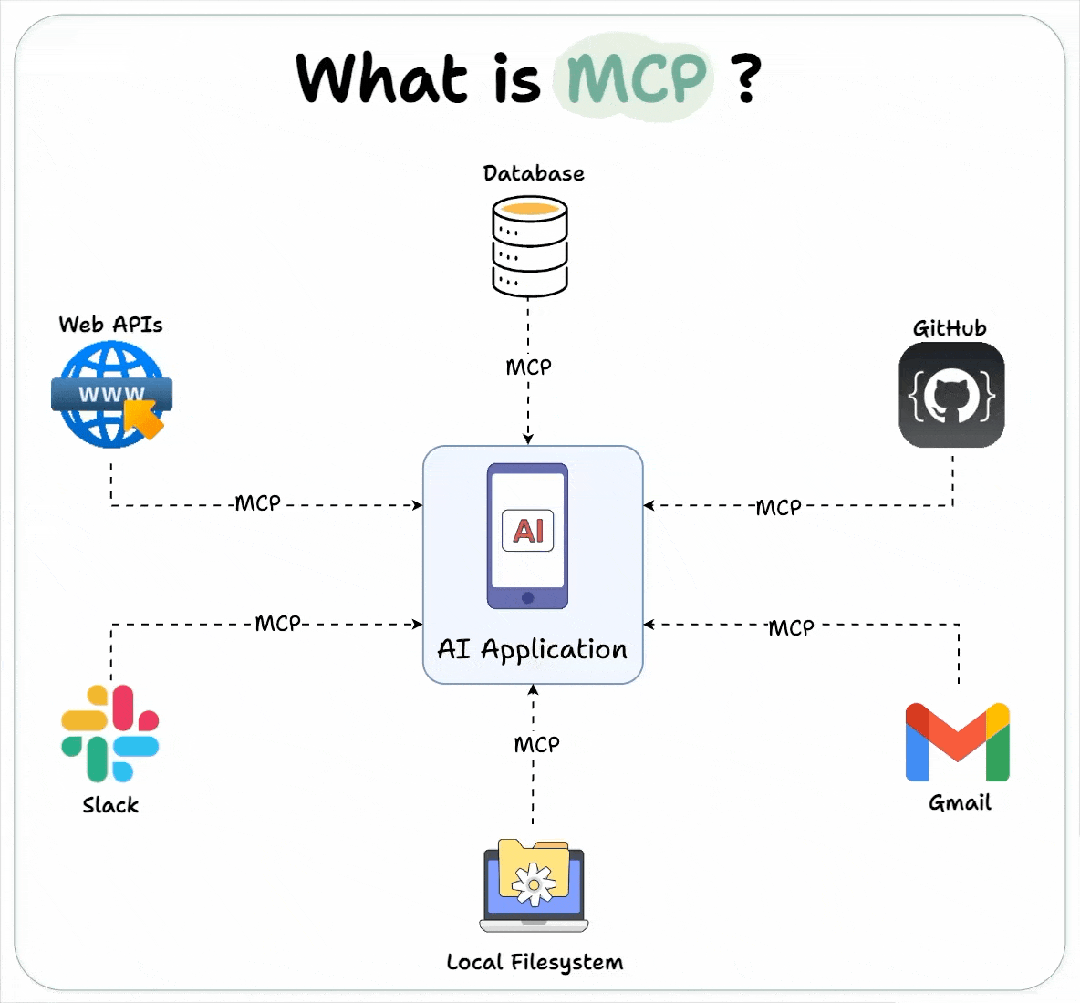

一、什么是MCP?AI的“USB-C”接口

MCP(Model Context Protocol,模型上下文协议) 是AI代理用于访问外部数据、API和工具的标准化开放协议。你可以把它理解为为AI应用准备的“USB-C”接口。

就像USB-C统一了手机、电脑与配件的连接方式,MCP标准化了AI模型与后端一切资源的交互方式。它定义了两个核心角色:

• MCP客户端:通常与AI模型(如GPT、Claude)集成,负责发送结构化请求。

• MCP服务器:连接具体的数据库、API或服务,将客户端的请求“翻译”为后端系统能理解的操作。

有了MCP,AI模型无需关心后端的复杂性,只需“说”标准的MCP语言,就能自由调用经过授权的工具。

二、为什么是MCP?三大范式重构

MCP不仅仅是另一个API标准,它标志着AI集成从“以界面为中心”向“以协议为中心”的根本性转变。

- 打破数据孤岛:企业无需暴露全部数据库,只需通过MCP服务器为AI开设一个 “受控的观察窗” ,即可让AI安全地获取所需信息。

- 降低集成成本:开发者无需为每个工具重复“造轮子”。只需按照MCP标准编写一次服务器,所有兼容MCP的AI模型都能调用,极大提升了开发效率。

- 统一安全治理:通过集中的协议层,企业可以实施统一的身份认证、权限控制(RBAC)和审计策略,从根本上解决AI访问的乱局。

三、企业级挑战:仅有协议还不够

然而,直接采用MCP协议,企业很快就会面临新的治理难题:

• 工具泛滥:哪个部门批准了哪些MCP服务器?如何防止未经审核的工具接入?

• 安全黑洞:AI代理的动态调用如何与企业现有的OAuth、SSO系统对接?如何确保“最小权限原则”?

• 观测盲区:AI调用了什么?结果如何?成本多少?一旦出错,如何快速追踪和定责?

• 合规风险:如何满足SOC2、个保法等法规对数据访问的审计要求?

此时,一个企业级的MCP网关就成为必选项,它扮演着“AI工具的中控台与安全官”角色。

四、MCP网关核心能力:以NJET AI网关为例

一个成熟的MCP网关应提供以下关键能力,构建可信的AI治理新范式:

- 中央控制平面:化繁为简

提供集中式的MCP工具注册表。管理员可以统一审核、上架和分发工具,终结“凭证泛滥”。开发者则可以从受信清单中直接选用工具,将集成时间从数周缩短至几分钟。

- 联邦身份与精细权限

无缝集成Okta、AD等企业身份提供商,实现端到端的OAuth2/OIDC认证。每个AI代理或用户都被映射到具体的角色,实现“市场部AI只能访问CRM,无法触及财务系统”的精细控制。

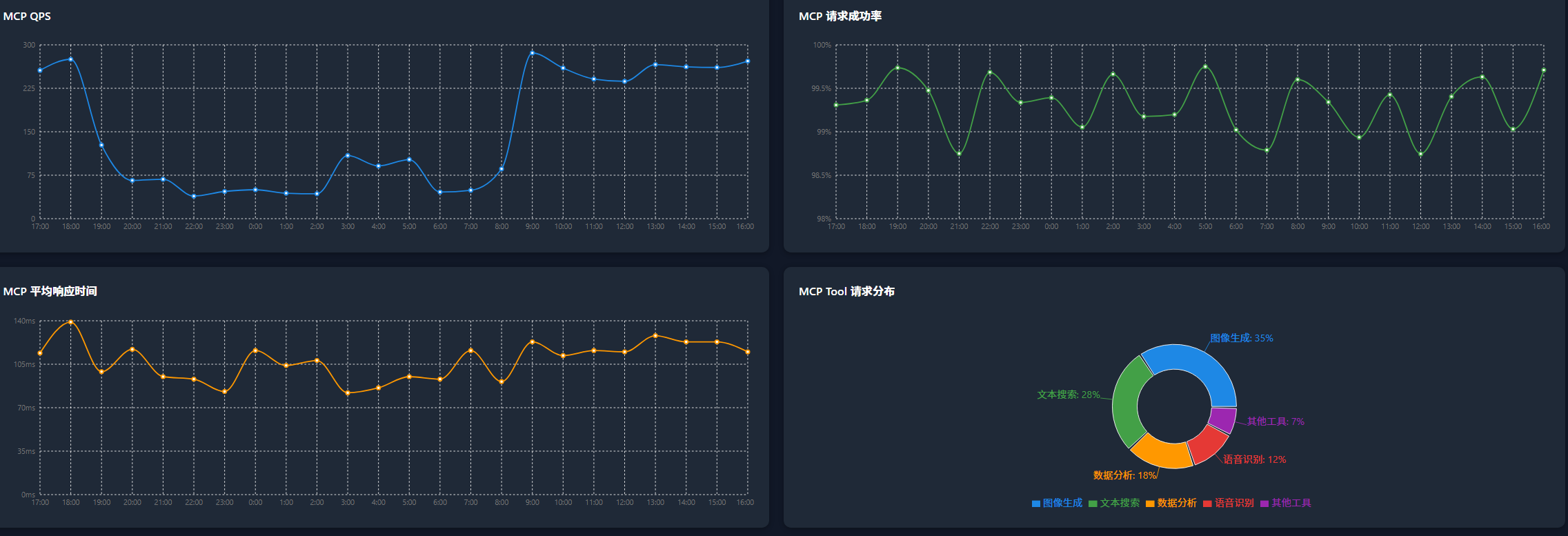

- 全链路可观测性

记录每一次MCP调用的“谁、何时、做了什么、结果如何”,并将指标与用户、团队、成本中心关联。这为故障排查、成本优化和合规审计提供了完整的数据基础。

- 丰富的生态与无缝集成

除了为支付宝、魔搭社区等常见服务提供开箱即用的MCP服务器外,更允许企业将自研或传统系统(如老旧ERP)以最小成本封装成MCP服务器,快速融入AI生态。

五、实施选型与未来展望

在选择MCP网关时,企业应重点关注:安全控制是否全面(如RBAC、威胁防护)、架构是否可扩展、生态是否开放、合规支持是否到位,以及供应商是否有持续的技术路线图。

展望未来,MCP协议正快速演进。到2026年,预计主流的API管理和集成平台都将原生支持MCP。它有望成为AI工具调用的事实标准,与云原生、服务网格等技术深度结合,构建更智能、更安全的AI底层设施。

结语:MCP是AI的双手

MCP协议的兴起,标志着AI正从展示性的“聊天机器人”向生产性的“智能体”深刻转变。从“能聊”到“能干”,AI需要安全、可靠、受控的“双手”。

MCP协议提供这双手的“动作规范”,而企业级MCP网关则为这双手戴上了“安全手套”并连接了“指挥中枢”。对于志在真正利用AI提升核心竞争力的企业而言,投资于以MCP网关为代表的AI治理基础设施,已不是一种选择,而是构建可信、可控、可扩展AI未来的必由之路。